Xkeyscore: perché dobbiamo ringraziare Edward Snowden

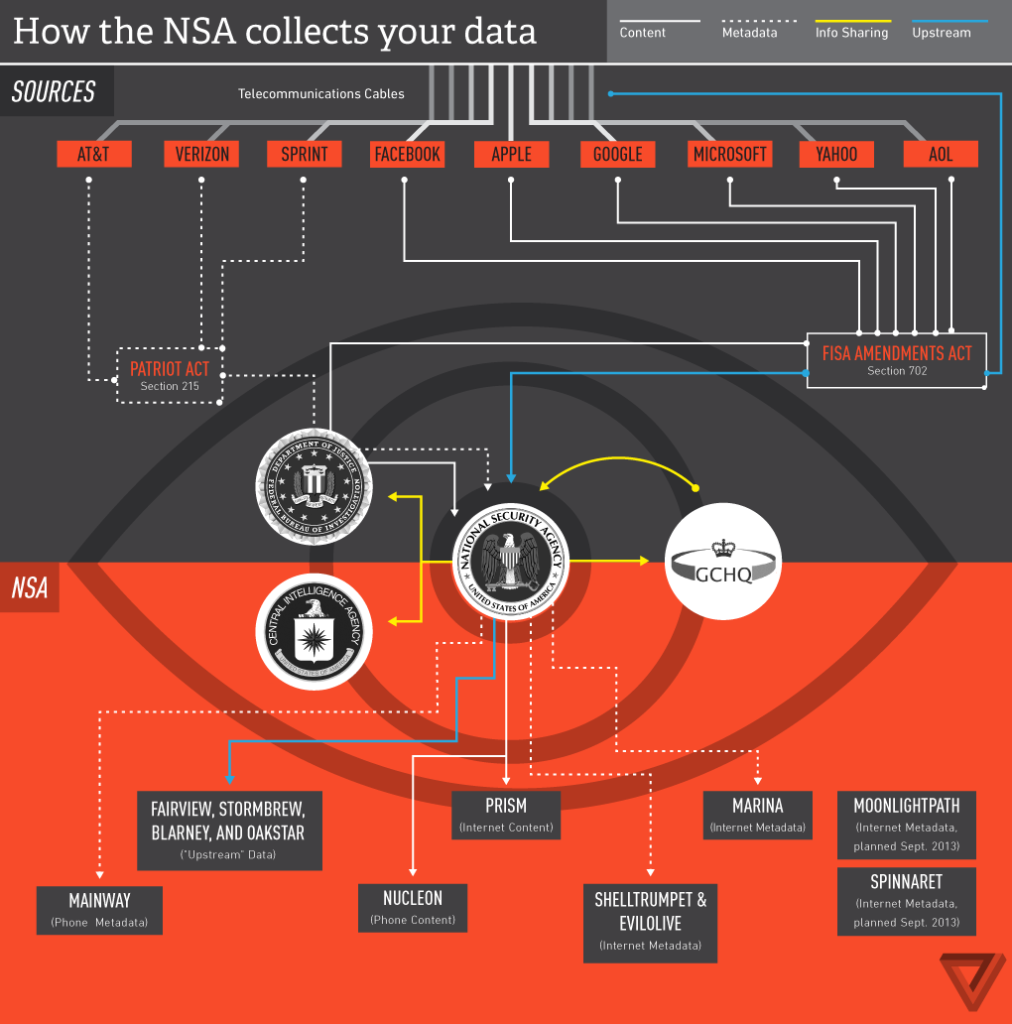

XKeyscore ( XKEYSCORE o XKS ) è un sistema informatico segreto utilizzato dalla National Security Agency (NSA) degli Stati Uniti per la ricerca e l’analisi dei dati Internet globali, che raccoglie continuamente. La NSA ha condiviso XKeyscore con altre agenzie di intelligence, tra cui l’ Australian Signals Directorate , il Canada’s Communications Security Establishment , il Government Communications Security Bureau della Nuova Zelanda , il Government Communications Headquarter britannico, il Defense Intelligence Headquarter giapponese e il Bundesnachrichtendienst tedesco.

Nel luglio 2013, Edward Snowden ha rivelato pubblicamente lo scopo e l’uso del programma da parte della NSA sui giornali The Sydney Morning Herald e O Globo . Il nome in codice era già di dominio pubblico perché era stato menzionato in articoli precedenti e, come molti altri nomi in codice, compare nelle offerte di lavoro e nei curriculum online dei dipendenti.

Il 3 luglio 2014, l’emittente pubblica tedesca Norddeutscher Rundfunk , un membro di ARD, ha pubblicato estratti del codice sorgente di XKeyscore. Un team di esperti ha analizzato il codice sorgente.

Portata e funzionamento

XKeyscore è un sistema complicato e vari autori hanno interpretazioni diverse delle sue effettive capacità. Edward Snowden e Glenn Greenwald hanno spiegato che XKeyscore è un sistema che consente la sorveglianza quasi illimitata di chiunque in qualsiasi parte del mondo, mentre la NSA ha affermato che l’utilizzo del sistema è limitato.

Secondo il Washington Post e il giornalista per la sicurezza nazionale Marc Ambinder, XKeyscore è un sistema di recupero dati della NSA costituito da una serie di interfacce utente, database back-end, server e software che seleziona determinati tipi di dati e metadati che l’NSA ha già raccolto utilizzando altri metodi.

Secondo Snowden e Greenwald

Il 26 gennaio 2014, l’emittente tedesca Norddeutscher Rundfunk ha chiesto a Edward Snowden nella sua intervista televisiva: “Cosa potresti fare se utilizzassi XKeyscore?” e lui rispose:

Potresti leggere le email di chiunque nel mondo, di chiunque tu abbia un indirizzo email. Qualsiasi sito web: puoi guardare il traffico da e verso di esso. Qualsiasi computer su cui si siede un individuo: puoi guardarlo. Qualsiasi laptop che stai monitorando: puoi seguirlo mentre si sposta da un luogo all’altro in tutto il mondo. È uno sportello unico per l’accesso alle informazioni della NSA. … Puoi taggare le persone … Diciamo che lavori per una grande azienda tedesca e voglio accedere a quella rete, posso tracciare il tuo nome utente su un sito web su un forum da qualche parte, posso tracciare il tuo vero nome, posso rintracciare associazioni con i tuoi amici e io possiamo costruire quella che viene chiamata un’impronta digitale, che è un’attività di rete unica per te, il che significa che ovunque tu vada nel mondo, ovunque cerchi di nascondere la tua presenza online, la tua identità.

Secondo Glenn Greenwald, gli analisti NSA possono tramite sistemi come xkeyscore, “ascoltare qualunque messaggio di posta elettronica vogliano, le telefonate, la navigazione sui siti web, documenti di Microsoft Word. Ed è tutto fatto senza bisogno di andare a un tribunale, senza nemmeno bisogno di ottenere l’approvazione del supervisore da parte dell’analista”.

Ha aggiunto che la banca dati delle comunicazioni raccolte della NSA consente ai suoi analisti di ascoltare “le chiamate o leggere le e-mail di tutto ciò che la NSA ha memorizzato, o guardare le cronologie di navigazione oi termini di ricerca di Google che hai inserito, e inoltre avvisa a qualsiasi altra attività che le persone collegate a quell’indirizzo email o a quell’indirizzo IP svolgeranno in futuro”.

Secondo la NSA

In una dichiarazione ufficiale del 30 luglio 2013, la NSA ha affermato che “XKeyscore è utilizzato come parte del sistema legale di raccolta di informazioni sui segnali stranieri della NSA . …” per ottenere legalmente informazioni su “obiettivi legittimi di intelligence straniera in risposta ai requisiti che i nostri leader bisogno di informazioni necessarie per proteggere la nostra nazione e i suoi interessi … per raccogliere le informazioni che ci consentono di svolgere le nostre missioni con successo – per difendere la nazione e per proteggere le truppe statunitensi e alleate all’estero “. In termini di accesso, un comunicato stampa della NSA afferma che non esiste un “accesso non controllato degli analisti ai dati di raccolta della NSA. L’accesso a XKeyscore, così come a tutti gli strumenti analitici della NSA, è limitato al solo personale che richiede l’accesso per i compiti assegnati. ” e che ci sono “… rigidi meccanismi di supervisione e conformità integrati a diversi livelli. Una caratteristica è la capacità del sistema di limitare ciò che un analista può fare con uno strumento, in base alla fonte della raccolta e alle responsabilità definite di ogni analista”.

Diapositiva da una presentazione NSA del 2008 su XKeyscore, che mostra una mappa del mondo con le posizioni dei server XKeyscore.

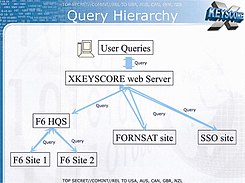

Diapositiva da una presentazione NSA del 2008 su XKeyscore, che mostra la gerarchia delle query.

Secondo una presentazione di diapositive della NSA su XKeyscore del 2013, si tratta di un “DNI Exploitation System/Analytic Framework”. DNI sta per Digital Network Intelligence, che significa intelligenza derivata dal traffico Internet.

Edward Snowden ha detto di XKeyscore: “È un motore di ricerca front-end” in un’intervista con il tedesco Norddeutscher Rundfunk.

XKeyscore è un “pezzo di software Linux che viene tipicamente distribuito sui server Red Hat. Utilizza il server web Apache e memorizza i dati raccolti nei database MySQL”

Il terrorismo non c’entra, il terrorismo è la scusa.

Edward Snowden.

XKeyscore è considerato un programma “passivo”, in quanto ascolta, ma non trasmette nulla sulle reti a cui si rivolge. Ma può attivare altri sistemi, che eseguono attacchi “attivi” tramite operazioni di accesso su misura che “ribaltano”, ad esempio, la famiglia di programmi QUANTUM, tra cui QUANTUMINSERT, QUANTUMHAND, QUANTUMTHEORY, QUANTUMBOT e QUANTUMCOPPER e Turbulence . Questi corrono nei cosiddetti “siti difensivi” inclusa la base dell’aeronautica militare di Ramstein in Germania, la base aerea di Yokotain Giappone e in numerose località militari e non negli Stati Uniti. Trafficthief, un programma centrale di Turbulence, può avvisare gli analisti della NSA quando i loro obiettivi comunicano e attivare altri programmi software, quindi i dati selezionati vengono “promossi” dall’archivio dati locale XKeyscore ai “repository aziendali” della NSA per l’archiviazione a lungo termine.

XKeyscore è costituito da oltre 700 server in circa 150 siti in cui la NSA raccoglie dati, come “strutture militari e di altro tipo statunitensi e alleate, nonché ambasciate e consolati statunitensi” in molti paesi del mondo. Tra le strutture coinvolte nel programma ci sono quattro basi in Australia e una in Nuova Zelanda.

Secondo una presentazione NSA del 2008, questi server XKeyscore sono alimentati con i dati dei seguenti sistemi di raccolta:

- F6 (Special Collection Service) – operazione congiunta di CIA e NSA che svolge operazioni clandestine incluso lo spionaggio su diplomatici e leader stranieri

- FORNSAT – che sta per “raccolta di satelliti stranieri” e si riferisce alle intercettazioni dai satelliti

- SSO (Special Source Operations) – una divisione della NSA che collabora con i fornitori di telecomunicazioni

In una singola diapositiva non datata pubblicata dai media svedesi nel dicembre 2013, vengono menzionate le seguenti fonti di dati aggiuntive per XKeyscore:

- In alto : intelligence derivata da aerei spia, droni e satelliti americani

- Operazioni di accesso su misura : una divisione della NSA che si occupa di pirateria informatica e guerra informatica

- FISA – tutti i tipi di sorveglianza approvati dalla Corte di sorveglianza dei servizi segreti stranieri

- Terze parti : partner stranieri della NSA come le agenzie di intelligence (segnali) di Belgio, Danimarca, Francia, Germania, Italia, Giappone, Paesi Bassi, Norvegia, Svezia, ecc.

Da queste fonti, XKeyscore memorizza “dati completi”, indicizzati da plug-in che estraggono determinati tipi di metadati (come numeri di telefono, indirizzi e-mail, accessi e attività degli utenti) e li indicizzano in tabelle di metadati, che può essere interrogato dagli analisti. XKeyscore è stato integrato con MARINA, che è il database della NSA per i metadati Internet.

Tuttavia, il sistema riceve continuamente così tanti dati da Internet che possono essere archiviati solo per brevi periodi di tempo. I dati sui contenuti rimangono nel sistema solo da tre a cinque giorni, mentre i metadati vengono archiviati fino a trenta giorni. Un commento dettagliato su una presentazione della NSA pubblicata su The Guardian nel luglio 2013 cita un documento pubblicato nel 2008 che dichiara che “In alcuni siti, la quantità di dati che riceviamo al giorno (20+ terabyte) può essere archiviata solo per un minimo come 24 ore.

Secondo un documento da un sito web interno del GCHQ che è stato divulgato dalla rivista tedesca Der Spiegel nel giugno 2014, ci sono tre diversi tipi di sistema Xkeyscore:

- Tradizionale : la versione iniziale di XKeyscore viene alimentata con dati da segnali di dati a bassa velocità, dopo essere stati elaborati dal sistema WEALTHYCLUSTER. Questa versione tradizionale non è utilizzata solo dalla NSA ma anche in molti siti di intercettazione di GCHQ.

- Fase 2 : questa versione di XKeyscore viene utilizzata per velocità dati più elevate. I dati vengono prima elaborati dal sistema TURMOIL, che invia il 5% dei pacchetti di dati Internet a XKeyscore. GCHQ utilizza questa versione solo per la sua raccolta nel programma MUSCULAR.

- Deep Dive: questa ultima versione può elaborare il traffico Internet a velocità di dati di 10 gigabit al secondo. I dati che potrebbero essere utili a fini di intelligence vengono quindi selezionati e inoltrati utilizzando il “linguaggio di selezione GENESIS”. GCHQ gestisce anche una serie di versioni Deep Dive di XKeyscore in tre posizioni con il nome in codice TEMPORA.

Diapositiva da una presentazione NSA del 2008 su XKeyscore, che mostra le differenze tra i vari sistemi di database NSA

Per gli analisti, XKeyscore fornisce una “serie di visualizzatori per tipi di dati comuni”, che consente loro di interrogare terabyte di dati grezzi raccolti nei suddetti siti di raccolta. Ciò consente loro di trovare obiettivi che non possono essere trovati cercando solo i metadati e anche di farlo su set di dati che altrimenti sarebbero stati eliminati dai sistemi di elaborazione dati front-end. Secondo una diapositiva di una presentazione XKeyscore, i siti di raccolta dell’NSA selezionano e inoltrano meno del 5% del traffico Internet al database PINWALE per i contenuti Internet.

Poiché XKeyscore contiene il traffico di comunicazione grezzo e non selezionato, gli analisti possono non solo eseguire query utilizzando “selettori potenti” come indirizzi e-mail, ma anche utilizzare “selettori morbidi”, come parole chiave, contro il corpo del testo di e-mail e messaggi di chat e digitali documenti e fogli di calcolo in inglese, arabo e cinese.

Ciò è utile perché “una grande quantità di tempo speso sul web sta eseguendo azioni che sono anonime” e quindi quelle attività non possono essere trovate semplicemente cercando gli indirizzi e-mail di un target. Quando il contenuto è stato trovato, l’analista potrebbe essere in grado di trovare nuova intelligenza o un forte selettore, che può quindi essere utilizzato per avviare una ricerca tradizionale.

Oltre a utilizzare selettori software, gli analisti possono anche utilizzare le seguenti altre funzionalità XKeyscore:

- Cerca l’utilizzo di Google Maps e i termini inseriti in un motore di ricerca da target noti alla ricerca di cose o luoghi sospetti.

- Cerca “anomalie” senza alcuna persona specifica allegata, come rilevare la nazionalità di stranieri analizzando la lingua utilizzata all’interno delle email intercettate. Un esempio potrebbe essere un madrelingua tedesco in Pakistan. Il giornale brasiliano O Globo afferma che questo è stato applicato all’America Latina e in particolare a Colombia, Ecuador, Messico e Venezuela.

- Rileva le persone che usano la crittografia eseguendo ricerche come “tutto l’ utilizzo di PGP in Iran”. L’avvertenza data è che query molto ampie possono comportare troppi dati da ritrasmettere all’analista.

- Mostra l’utilizzo di reti private virtuali (VPN) e macchine che possono essere potenzialmente violate tramite TAO.

- Tieni traccia della fonte e della paternità di un documento che è passato attraverso molte mani.

- Il 3 luglio 2014 ARD ha rivelato che XKeyscore viene utilizzato per monitorare da vicino gli utenti della rete di anonimato Tor, persone che cercano software per migliorare la privacy sul web, e lettori di Linux Journal.

Il Guardian ha affermato nel 2013 che la maggior parte di queste cose non possono essere rilevate da altri strumenti NSA, perché funzionano con selettori potenti (come e-mail, indirizzi IP e numeri di telefono) e i volumi di dati grezzi sono troppo alti per essere inoltrati ad altri NSA banche dati.

Nel 2008, la NSA prevede di aggiungere in futuro una serie di nuove funzionalità, come VoIP, più protocolli di rete, tag Exif, che spesso includono dati di geolocalizzazione.

Contributo alla sicurezza degli Stati Uniti

Le diapositive della NSA pubblicate su The Guardian durante il 2013 affermavano che XKeyscore aveva avuto un ruolo nella cattura di 300 terroristi entro il 2008 che non poteva essere provato poiché i documenti redatti non citano casi di interventi terroristici.

Un rapporto del 2011 dell’unità NSA nel complesso Dagger (vicino a Griesheim in Germania) ha affermato che XKeyscore ha reso più facile ed efficiente la sorveglianza mirata. In precedenza, l’analisi spesso accedeva ai dati a cui l’NSA non era interessata. XKeyscore consentiva loro di concentrarsi sugli argomenti previsti, ignorando i dati non correlati. XKeyscore si è anche dimostrato eccezionale per il monitoraggio di gruppi attivi associati al movimento Anonymous in Germania, perché consente la ricerca su modelli, piuttosto che su individui particolari. Un analista è in grado di determinare quando gli obiettivi ricercano nuovi argomenti o sviluppano nuovi comportamenti.

Per creare ulteriore motivazione, la NSA ha incorporato varie funzionalità di gamification . Ad esempio, gli analisti che erano particolarmente bravi nell’utilizzo di XKeyscore potevano acquisire punti “skilz” e “sbloccare risultati”. Apparentemente le unità di formazione a Griesheim avevano avuto successo e gli analisti avevano raggiunto la “media più alta di punti abilità” rispetto a tutti gli altri dipartimenti della NSA che partecipavano al programma di formazione.

Utilizzo da parte di partner stranieri della NSA

Germania

Estratto di un documento della NSA trapelato da Edward Snowden che rivela l’ uso da parte del BND dell’XKeyscore della NSA per intercettare un obiettivo nazionale tedesco.

Secondo i documenti che Der Spiegel acquisì da Snowden, anche le agenzie di intelligence tedesche BND (intelligence straniera) e BfV (intelligence interna) potevano utilizzare il sistema XKeyscore. In quei documenti l’agenzia BND è stata descritta come il partner più prolifico della NSA nella raccolta di informazioni. Ciò ha portato a scontri politici, dopo i quali i direttori delle agenzie di intelligence tedesche hanno informato i membri del comitato parlamentare tedesco di supervisione dell’intelligence il 25 luglio 2013. Hanno dichiarato che XKeyscore è stato utilizzato dal BND dal 2007 e che il BfV ha utilizzato un versione di prova dal 2012. I direttori hanno anche spiegato che il programma non è per la raccolta di dati, ma solo per l’analisi dei dati raccolti.

Svezia

Come parte dell’accordo UKUSA , nel 1954 la Svezia firmò un trattato segreto con gli Stati Uniti, il Regno Unito, il Canada, l’Australia e la Nuova Zelanda (chiamati Five Eyes) ai fini della collaborazione di intelligence e della condivisione dei dati . Secondo i documenti trapelati da Snowden, al National Defense Radio Establishment (FRA) è stato concesso l’accesso a XKeyscore.

Danimarca

In uno scandalo in corso, in cui è stato rivelato che l’NSA ha aiutato FE (Danish Military Intelligence Service) a costruire un nuovo datacenter Spy a Sandagergård, Amager, Xkeyscore è stato reso disponibile per FE da utilizzare sui dati raccolti.

Giappone

I documenti classificati trapelati da Snowden indicano anche che nell’aprile 2013 la NSA aveva segretamente fornito il sistema XKeyscore al governo giapponese.