DeHashed: Uno Strumento per la Sicurezza dei Tuoi Dati

Con l’aumento dei casi di data breach e la crescente esposizione dei dati personali online, diventa sempre più cruciale monitorare la sicurezza delle proprie informazioni. Uno strumento particolarmente utile è DeHashed, una piattaforma che permette di verificare se i propri dati personali (come email, username o password) sono stati compromessi in un attacco informatico. In questa guida, esploreremo come funziona DeHashed, come utilizzarlo e i vantaggi che offre.

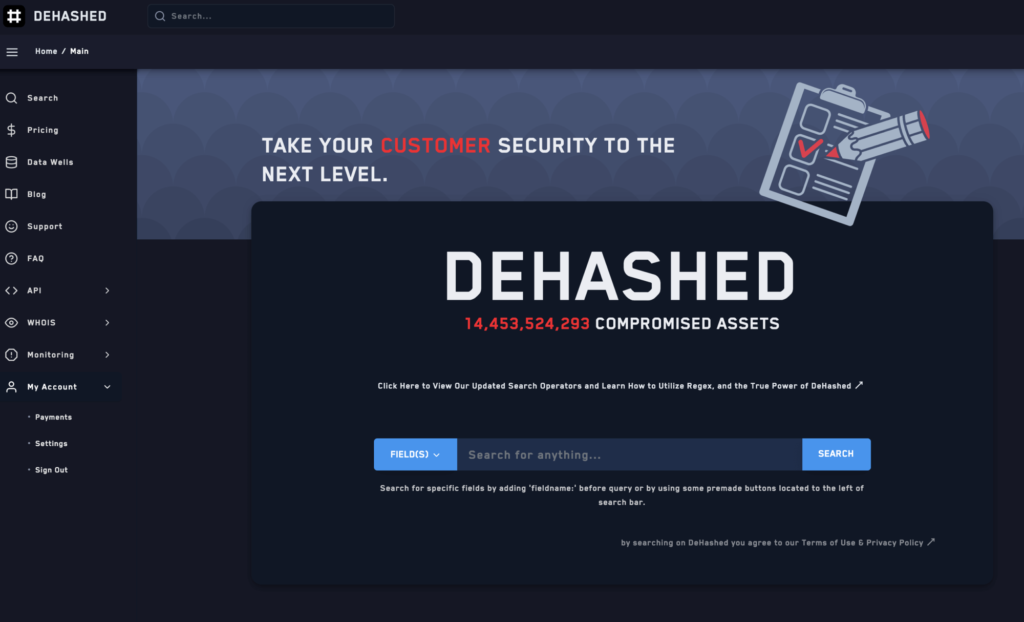

Cosa è DeHashed?

DeHashed è un motore di ricerca specializzato che consente di effettuare ricerche all’interno di database di dati rubati. La piattaforma raccoglie e organizza informazioni provenienti da data breach noti, offrendo agli utenti un modo per:

- Verificare se le proprie informazioni personali sono state esposte.

- Ricevere dettagli sui data breach in cui i dati sono stati coinvolti.

- Ottenere suggerimenti su come mitigare il rischio derivante da una compromissione.

Come Funziona DeHashed?

DeHashed utilizza una vasta collezione di database compromessi per creare un archivio consultabile dagli utenti. Quando si effettua una ricerca su DeHashed, il sistema confronta i dati forniti (ad esempio, un indirizzo email) con il suo archivio di informazioni rubate. In pochi secondi, restituisce i risultati relativi a:

- Email e username: Per verificare se sono stati inclusi in un data breach.

- Password: Se memorizzate in chiaro o hash.

- Informazioni personali: Come indirizzi IP, numeri di telefono o dati di pagamento.

Nota Bene: DeHashed non consente di visualizzare le password in chiaro o altre informazioni sensibili per garantire un uso etico della piattaforma.

Come Utilizzare DeHashed

Registrazione e Accesso

Per utilizzare DeHashed, è necessario:

- Registrarsi sul sito ufficiale (https://www.dehashed.com).

- Scegliere un piano di abbonamento (esiste una versione gratuita con funzionalità limitate e piani premium per ricerche più avanzate).

Esecuzione di una Ricerca

Una volta effettuato l’accesso:

- Inserisci i dati che desideri verificare (email, username, dominio o altro).

- Avvia la ricerca.

- Consulta i risultati, che includeranno informazioni sui data breach noti e suggerimenti su come proteggerti.

Analisi dei Risultati

I risultati della ricerca possono includere:

- Nome del database compromesso.

- Data del breach.

- Tipo di dati esposti (email, password, indirizzi IP, ecc.).

DeHashed fornisce anche collegamenti a fonti affidabili per approfondire il contesto del breach.

Perché Usare DeHashed?

Monitoraggio Continuo

DeHashed è utile per chi desidera monitorare regolarmente la sicurezza dei propri dati. Con i piani premium, puoi impostare notifiche automatiche per ricevere avvisi in caso di esposizione futura dei tuoi dati.

Protezione Preventiva

Sapere che i tuoi dati sono stati compromessi ti consente di agire rapidamente:

- Cambiando le password esposte.

- Attivando l’autenticazione a due fattori (2FA).

- Monitorando eventuali attività sospette sui tuoi account.

Ricerca Avanzata

DeHashed supporta ricerche complesse, consentendo di esplorare domini aziendali o IP specifici per scopi investigativi o di auditing.

Considerazioni Etiche e di Sicurezza

L’uso di DeHashed deve essere sempre responsabile e conforme alle leggi vigenti. Non è consentito utilizzare la piattaforma per accedere ai dati di altre persone senza autorizzazione. Inoltre:

- Non condividere mai i risultati delle ricerche pubblicamente.

- Assicurati di utilizzare DeHashed per proteggere te stesso o la tua organizzazione.

DeHashed è uno strumento potente per chiunque voglia mantenere al sicuro le proprie informazioni personali e monitorare la propria esposizione online. Sebbene sia indispensabile per gli esperti di cybersecurity, può essere utilizzato anche da utenti comuni per prendere coscienza dei rischi e adottare misure preventive. Tuttavia, è fondamentale usarlo in modo etico e con una chiara comprensione dei suoi limiti.

Se vuoi saperne di più o iniziare a utilizzare DeHashed, visita il sito ufficiale e proteggi subito i tuoi dati!