Firewall, NGFW e WAF: caratteristiche e differenze

Nel panorama della cybersicurezza, firewall tradizionali, Next-Generation Firewall (NGFW) e Web Application Firewall (WAF) sono strumenti fondamentali per proteggere le reti e le applicazioni da attacchi informatici. Tuttavia, hanno funzioni, caratteristiche e ambiti d’uso distinti. Vediamo nel dettaglio cosa sono e a cosa servono.

Firewall tradizionale

Cos’è:

Un firewall tradizionale è un dispositivo o software che agisce come una barriera tra una rete interna sicura e reti esterne, come Internet. Si basa principalmente sul filtraggio di pacchetti (packet filtering), utilizzando criteri come indirizzi IP, porte e protocolli.

A cosa serve:

- Controllare il traffico di rete in entrata e in uscita.

- Consentire o bloccare le connessioni basandosi su regole definite dall’amministratore.

Caratteristiche principali:

- Utilizza tabelle di accesso (Access Control Lists – ACLs) per determinare quali pacchetti possono attraversare il firewall.

- Non offre visibilità approfondita sui contenuti del traffico (es. payload delle applicazioni).

- Funziona a livello di rete e trasporto (Livelli 3 e 4 del modello OSI).

Limiti:

- Mancanza di ispezione approfondita dei pacchetti (Deep Packet Inspection – DPI).

- Inefficace contro minacce avanzate come malware nascosti nei payload o attacchi basati su applicazioni.

Next-Generation Firewall (NGFW)

Cos’è:

Un Next-Generation Firewall è un’evoluzione del firewall tradizionale che combina le funzionalità di base con strumenti avanzati per migliorare la protezione.

A cosa serve:

- Proteggere da attacchi avanzati come intrusioni, malware e minacce zero-day.

- Offrire un controllo più granulare del traffico, analizzando non solo indirizzi IP e porte, ma anche il contenuto delle comunicazioni.

Caratteristiche principali:

- Deep Packet Inspection (DPI): Analizza i pacchetti fino al livello applicativo (Livello 7 OSI).

- Intrusion Prevention System (IPS): Identifica e blocca attività sospette o malevole.

- Controllo delle applicazioni: Riconosce e gestisce specifiche applicazioni (es. social network, software P2P).

- Ispezione SSL: Può decifrare il traffico HTTPS per identificare minacce nascoste.

Vantaggi rispetto ai firewall tradizionali:

- Protezione più robusta contro le minacce moderne.

- Maggiore visibilità sul traffico di rete.

- Integrazione con strumenti di analisi comportamentale e threat intelligence.

Web Application Firewall (WAF)

Cos’è:

Un Web Application Firewall è progettato specificamente per proteggere le applicazioni web da attacchi che sfruttano vulnerabilità a livello applicativo, come SQL injection, cross-site scripting (XSS) e attacchi DDoS.

A cosa serve:

- Difendere applicazioni web e API da attacchi mirati.

- Bloccare richieste malevole prima che raggiungano il server dell’applicazione.

Caratteristiche principali:

- Si concentra sul traffico HTTP/HTTPS (Livello 7 OSI).

- Rileva e blocca exploit di vulnerabilità conosciute e attacchi OWASP Top 10.

- Può essere implementato a livello cloud, hardware o software.

Differenze rispetto a firewall e NGFW:

- È progettato esclusivamente per proteggere applicazioni web, non l’intera rete.

- Analizza le richieste web per individuare pattern sospetti, come parametri anomali o script dannosi.

- Non gestisce il traffico non web (es. FTP, VoIP).

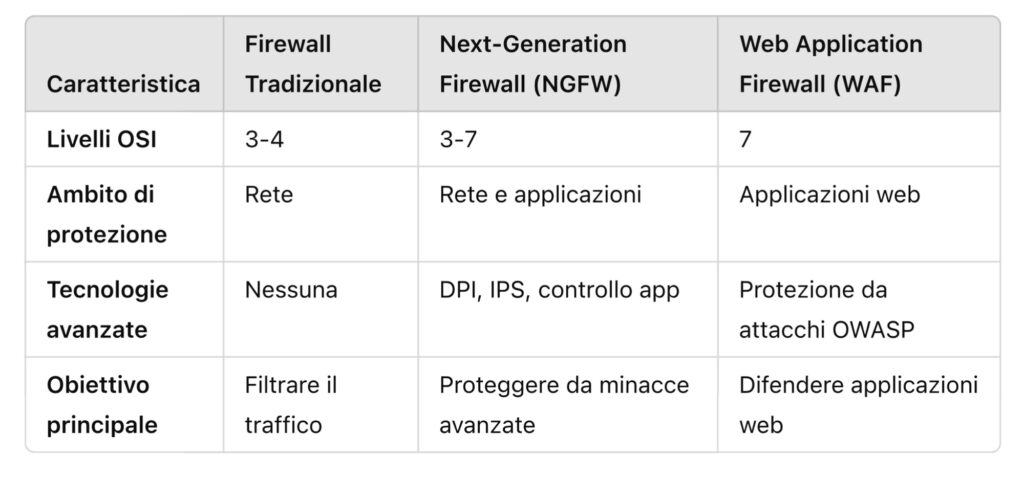

Principali differenze

Quando usare ciascuno?

- Firewall tradizionale: Adatto per ambienti semplici o come parte di un sistema di sicurezza multilivello.

- NGFW: Ideale per aziende che necessitano di protezione avanzata contro minacce moderne.

- WAF: Essenziale per chi gestisce applicazioni web e API, come siti di e-commerce o piattaforme SaaS.

La scelta tra queste soluzioni dipende dal contesto e dalle esigenze specifiche dell’infrastruttura IT, spesso, una strategia di sicurezza efficace integra tutti e tre, ognuno con un ruolo complementare nella difesa contro i cyberattacchi.